هناك أنواع مختلفة من التهديدات والهجمات ونقاط الضعف الموجودة للفساد وخرق أمن النظام. الهجمات الأمنية هي هجمات الكمبيوتر التي تهدد أمن النظام. من الناحية المفاهيمية ، يمكن تصنيف الهجمات الأمنية إلى نوعين هما الهجمات النشطة والسلبية حيث يتمكن المهاجم من الوصول غير القانوني إلى موارد النظام.

رسم بياني للمقارنة

| أساس للمقارنة | هجوم نشط | الهجوم السلبي |

|---|---|---|

| الأساسية | يحاول الهجوم النشط تغيير موارد النظام أو يؤثر على تشغيلها. | يحاول الهجوم السلبي قراءة أو استخدام المعلومات من النظام ولكن لا يؤثر على موارد النظام. |

| تعديل في المعلومات | يحدث | لا يحدث |

| ضرر على النظام | تسبب دائما ضررا على النظام. | لا تسبب أي ضرر. |

| التهديد ل | النزاهة والتوافر | سرية |

| الوعي بالاعتداء | يتم إبلاغ الكيان (الضحية) عن الهجوم. | الكيان غير مدرك للهجوم. |

| المهمة التي يقوم بها المهاجم | يتم التقاط الإرسال بالتحكم المادي في جزء الارتباط. | فقط بحاجة لمراقبة الإرسال. |

| التركيز على | كشف | الوقاية |

تعريف الهجمات النشطة

الهجمات النشطة هي الهجمات التي يحاول فيها المهاجم تعديل المعلومات أو إنشاء رسالة خاطئة. إن الوقاية من هذه الهجمات أمر صعب للغاية بسبب وجود مجموعة واسعة من نقاط الضعف المادية وشبكات وبرامج الكمبيوتر المحتملة. وبدلاً من الوقاية ، تؤكد على الكشف عن الهجوم والتعافي من أي خلل أو تأخير تسبب فيه.

الهجمات النشطة هي في شكل انقطاع وتعديل وتصنيع.

- يُعرف الانقطاع بأنه هجوم مهزلة يحاول فيه المهاجم غير المصرح له الظهور ككيان آخر.

- يمكن إجراء التعديل باستخدام طريقتين لإعادة اللعب والتغيير. في الهجوم إعادة التشغيل ، يتم التقاط سلسلة من الأحداث أو بعض وحدات البيانات والاستياء بها. على الرغم من أن تغيير الرسالة ينطوي على بعض التغيير في الرسالة الأصلية ، إلا أن أحدهما قد يسبب تغييرًا.

- يتسبب تلفيق في هجمات "رفض الخدمة" (DOS) التي يحاول فيها المهاجم منع المستخدمين الشرعيين من الوصول إلى بعض الخدمات ، التي يُسمح لهم أو بكلمات بسيطة أن يتمكن المهاجم من الوصول إلى الشبكة ثم قفل المستخدم المخول.

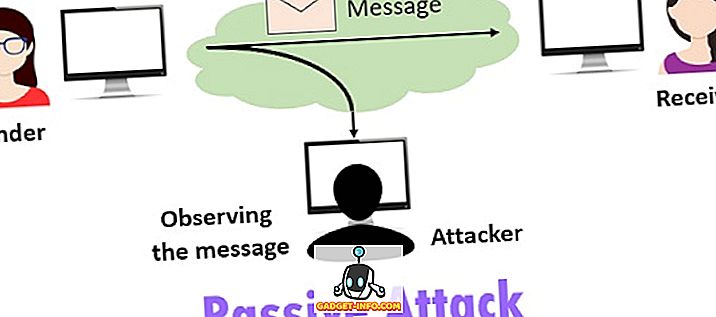

تعريف الهجمات السلبية

الهجمات السلبية هي الهجمات حيث ينغمس المهاجم في التنصت غير المصرح به ، مجرد مراقبة نقل المعلومات أو جمعها. لا يقوم المتنصت بإجراء أية تغييرات على البيانات أو النظام.

على عكس الهجوم النشط ، يصعب الكشف عن الهجوم السلبي لأنه لا ينطوي على أي تغيير في البيانات أو موارد النظام. وبالتالي ، فإن الكيان المهاجم لا يحصل على أي معلومات حول الهجوم. على الرغم من أنه يمكن منعه باستخدام أساليب التشفير التي يتم فيها تشفير البيانات أولاً بلغة غير مفهومة في نهاية المرسل ، وعند نهاية المستقبل ، يتم تحويلها مرة أخرى إلى لغة يمكن فهمها.

وتصنف الهجمات السلبية كذلك إلى نوعين ، الأول هو إصدار محتوى الرسالة والثاني هو تحليل حركة المرور.

- يمكن التعبير عن إصدار محتوى الرسالة مع مثال ، حيث يرغب المرسل في إرسال رسالة سرية أو بريد إلكتروني إلى جهاز الاستقبال. لا يرغب المرسل في قراءة محتويات تلك الرسالة من قبل بعض المعترضين.

- باستخدام التشفير يمكن إخفاء رسالة لمنع استخراج المعلومات من الرسالة ، حتى إذا تم التقاط الرسالة. على الرغم من أنه لا يزال المهاجم يمكن تحليل حركة المرور ومراقبة نمط لاسترداد المعلومات. هذا النوع من الهجوم السلبي يشير إلى تحليل حركة المرور .

الاختلافات الرئيسية بين الهجمات النشطة والسلبية

- يتضمن الهجوم النشط تعديل الرسالة. من ناحية أخرى ، في الهجمات السلبية ، لا يقوم المهاجم بإجراء أي تغييرات على المعلومات التي تم اعتراضها.

- يتسبب الهجوم النشط في حدوث ضرر هائل للنظام بينما لا يسبب الهجوم السلبي أي ضرر لموارد النظام.

- يعتبر الهجوم السلبي تهديدًا لسرية البيانات. في المقابل ، يشكل الهجوم النشط تهديدًا لسلامة البيانات وتوافرها.

- يدرك الكيان المهاجم الهجوم في حالة الهجوم النشط. في مقابل ذلك ، الضحية ليست على علم بالهجوم في الهجوم السلبي.

- يتم تحقيق الهجوم النشط من خلال اكتساب السيطرة الفعلية على وصلة الاتصال لالتقاط وإدخال الإرسال. على العكس من ذلك ، في الهجوم السلبي ، يحتاج المهاجم فقط إلى مراقبة الإرسال.

استنتاج

يمكن التفريق بين الهجمات النشطة والسلبية على أساس ما هي ، وكيف يتم تنفيذها ومدى الضرر الذي تسببه لموارد النظام. ولكن ، بشكل أساسي ، يعدّل الهجوم النشط المعلومات ويسبب الكثير من الضرر لموارد النظام ويمكن أن يؤثر على تشغيله. وبالعكس ، فإن الهجوم السلبي لا يجعل أي تغييرات على موارد النظام وبالتالي لا يسبب أي ضرر.